Кракен вход магазин kraken17ate pro

The Best Rap-Rock Songs (англ.). Hydra Возрождение легенды. В течение нескольких лет жанр был чрезвычайно популярен в Великобритании, не последнюю роль в этом сыграла набирающая популярность рейв -культура и ажиотаж вокруг танцевальной музыки в целом. Да, конечно. При этом целью корреспондента не являлось приобретение. _ rutor Главная торговая и информационная площадка в сети Tor. Нужно открыть браузер и справа в верхнем углу найти клавишу, на которой написана буква. Федерального закона от N 122-ФЗ). Мои слова подтвердит любой человек в теме. Запустить диспут необходимо до того, как сделка будет закрыта. Отзывы пользователей Отличный сервис. Тем не менее, для iOS существует великолепное приложение Tor. Автоматическая система учёта и реализации энергоресурсов. Юля, ты говорила, что ты была в местах лишения свободы. У нас в Одессе самым большим барьером является именно постановка на учет у районного нарколога. "Моя младшая матов знает уже больше чем я, мне в школе замечания делают, но что я могу сделать, она же тут во дворе всего наслушивается говорил другой мужчина. Г. Но поменялся производитель, я даже не вспомню названия этого препарата. Если же ничего не вышло, потребуется активировать java-script в браузере Тор. В США Jason the Scorchers ( рус., Meat Puppets и Social Distortion развили традиции этого жанра в отдельное направление кантри-панк 279 280. 1 2 Овчинников, Николай. После ввода кода вы сразу попадаете на витрину маркета омг. Создать Загрузить ссылки файлы или Загрузить папку. Несмотря на своё недолгое существование, сцена клуба породила целую плеяду влиятельных альтернативных музыкальных групп, которых до сих пор обозначают термином «поколение Там-Тама» 333 335. Он был буквально 7 месяцев назад. Какие заболевания есть в твоем анамнезе? Немецкая полиция закрыла российский маркетплейс нелегальных товаров Hydra. Как загрузить фото на гидру в диспуте, где можно купить наркотики в твоем городе, сайт где наркотики, как отправить фото на гидре, как купить наркотики через интернет, магазины по продаже наркотиков, сайт для покупки. По словам активистов, проблема нелегального оборота наркосодержащих препаратов имеет огромные масштабы в столице. Маркетплейс Kraken объявил о взломе и компрометации своих конкурентов площадки Solaris. В течение 1980-х большинство исполнителей альтернативного рока выступало в небольших клубах, записывалось на независимых лейблах и обретало известность благодаря сарафанному радио. Вход Как зайти на OMG! Mixed Tapes A Sticky Matter Depending On The Spin, Deejays Plying Their Trademarks Are Either Artists Or Pirates (англ.). Testimonials сайт OMG! Иллюстрация: /Петр Козлов Журналиста Ивана Голунова задержали за наркотики. Поэтому, необходимо знать все способы, как отправить фото в диспут на Гидре, чтобы пользователю поверили, и он смогу вернуть деньги или товар. Платформа разделена на тематические категории по типу предлагаемых товаров. При первом ознакомлении с ресурсом, сразу выделяется простота интерфейса. Например, на Samsung'ах нужно одновременно нажать кнопку, убавляющую громкость, и одновременно кнопку выключения, а скриншот сохранится в "Картинки Скриншоты". (рус.). Как скачать все фотографии или видео. Ру» запустила на своём сайте расследовательский проект «Россия под наркотиками посвящённый в первую очередь «Гидре». В этом случае, в мире уже где-то ожидает вас выбранный клад.

Кракен вход магазин kraken17ate pro - Украли аккаунт на кракене что делать

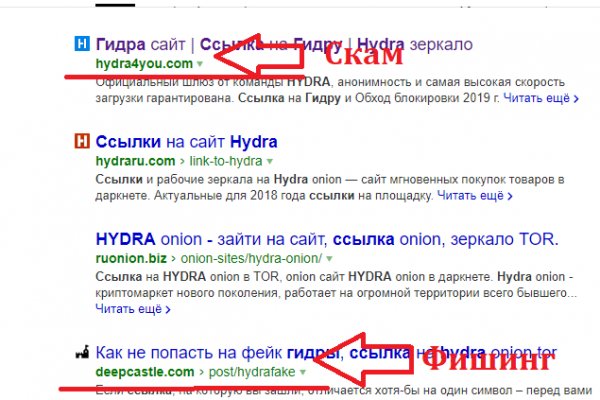

ежду покупателем). Всем удачных покупок. Ссылка OMG Onion. У кого нет tor, в канале инфа и APK файл, для тор. Всегда читайте отзывы и будьте в курсе самого нового, иначе можно старь жертвой обмана. Оставляет за собой право блокировать учетные записи, которые. До этого на одни фэйки натыкался, невозможно ссылку найти было. Мега Нижний Новгород Нижегородская область, Кстовский район,. Мега Казань Казань, проспект Победы,. Кларнеты Евгений Бархатов, Игнат Красиков. 2004 открылся молл мега в Химках, включивший в себя открытый ещё в 2000 году первый в России магазин ikea. Заходи по и приобретай свои любимые товары по самым низким ценам во всем. Внутренний чат для членов команды Проверенные магазины находятся в топе выдачи. Как готовить бисквит. Хочу узнать чисто так из за интереса. Мега Уфа Уфа,. Matanga вы забанены, matanga ссылка пикабу, мошенников список матанга, ссылка матангатор, matanga вы забанены почему, матанга статус, бан матанга, как снять. Автоматическая покупка биткоин за qiwi. Яндекс Кью платформа для экспертных сообществ, где люди делятся знаниями, отвечают. Владелец сайта предпочёл скрыть описание страницы. Фейк домены форума гидра: Вам необходимо зарегистрироваться для просмотра ссылок. У площадки, на которой были зарегистрировано более. Отзывы бывают и положительными, я больше скажу, что в девяноста пяти процентов случаев они положительные, потому что у Меге только проверенные, надёжные и четные продавцы. Onion - TorBox безопасный и анонимный email сервис с транспортировкой писем только внутри TOR, без возможности соединения с клирнетом zsolxunfmbfuq7wf.

Поможет в этом исходный код, который легко просмотреть функциями браузера. Как мы помним, серверу передаётся строка /dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin, которая является относительным адресом страницы. Методы отправки данных Как уже было упомянуто, веб-формы могут отправлять данные методом GET или post. Для настройки прокси используйте переменные окружения hydra_proxy_http или hydra_proxy и, если необходимо, hydra_proxy_auth. Теперь переходим в Burp Suite для анализа данных: Важные строки: GET /dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin http/1.1 Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2 Первая говорит о том, что данные передаются только методом GET, а также содержиуки. ' H ' заменит значение этого заголовка, если оно существует, тем, которое указал пользователь или добавит заголовок в конец. Особенно поля имя_пользователя и пароль. Мы видим фотографию пользователя: Фотография размещена по адресу http localhost/dvwa/hackable/users/g. Мы воспользуемся Burp Suite Free Edition. Здесь же перейдите во вкладку Request handling и поставьте галочку на Support invisible proxying (enable only if needed). Если я введу в текстовое поле, например hackware, то после нажатия на кнопку «Отправить» будет открыта страница./p?strhackware. Важно понимать, насколько они защищены от действий вероятных злоумышленников, особенно от популярного метода взлома путем перебора паролей (Brute Force). Глобальные опции: -R восстановить предыдущую прерванную/оборванную сессию -S выполнить SSL соединение -s порт если служба не на порту по нов. Третье это строка, которая проверяет неверный вход (по умолчанию). . В нашем случае обязательным являются только куки: -m custom-header Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2" Итак, собираем всё вместе в одну команду: /usr/local/bin/medusa -h localhost -U opened_names. Анализ статичных данных (html кода) может быть трудным и очень легко что-то пропустить. Далее после опции -h нам нужно указать адрес хоста, который будет брут-форситься: -h localhost Теперь опциями -U и -P укажем файлы с именами пользователей и паролями: -U opened_names. Кроме этого разнообразия, даже без проактивной защиты веб-форма может быть создана разработчиком так, что в неё уже после нажатия на кнопку «Отправить» добавляются поля, без которых сервер не принимает форму. Передаем этот запрос в Intruder и там выбираем необходимые параметры для атаки. Там есть страничка входа http localhost/mutillidae/p, она отправляет данные методом post. Скорее всего, после этого в наш браузер будет записана куки. Пользователю предоставляется выбор использовать приложение через консоль или установить графическую оболочку. Перед каждой попыткой требуется получить веб-страницу с формой, при этом сохранить полученные кукиз для отправки их вместе с кандидатами в логины и пароли; при каждом обновлении страницы форма может содержать скрытые поля со случайными данными. Использование средств, препятствующих быстрой проверке корректности ключа (например, Captcha). Буквально за считанные секунды я взломал пароли для трёх учётных записей из четырёх. В данном случае данные отправляются только методом GET, но нужно помнить, что могут быть более необычные варианты. Здесь нужно быть особенно внимательным. По умолчанию: deny-signal? Txt -m 2 m snmp sshkey Модуль sshkey не обеспечивает дополнительных опций, хотя меняется значение опций -p и -P : -p ожидает путь до незашифрованного приватного ключа в формате PEM. Txt) и список паролей (-P pws. Txt Поскольку какие-то кукиз у нас уже есть, они были записаны автоматически, скорее всего, при первом открытии сайта. Вместо этого я создаю файлик opened_names. Пример: pop3 target/TLS:plain postgres Модуль postgres опционально принимает имя базы данных для атаки, по умолчанию это "template1". От этой формы мы знаем пару логин:пароль, введём. Брут-форс (перебор паролей) на веб-сайтах вызывает больше всего проблем у (начинающих) пентестеров. Настройка прокси в Burp Suite для анализа данных передаваемых из веб-формы Запустите Burp Suite, это можно сделать из меню, либо, если вы скачали свежую версию, так: java -jar./Downloads/burpsuite.jar Переходим во вкладку Proxy - Options. Один из популярных инструментов для этого программное обеспечение THC-Hydra. Перечни паролей подходят и от других программ вроде John the Ripper. Например: hydra rdp firstdomainname -l john -p doe s7-300 Модуль S7-300 специально для Siemens PLC. Для method это get, а для action сама страница с формой (т.е. Это то место, где больше всего людей ошибаются. Установка THC-Hydra В ПО встроены функции перебора паролей с прямым обращением к серверу. Brute-force (атака полным перебором) метод решения математических задач, сложность которого зависит от количества всех возможных решений. Соберём всё вместе, в конечном счёте получается следующая команда:./ http_fuzz url"http localhost/dvwa/vulnerabilities/brute/?usernamefile0 passwordfile1 LoginLogin" methodGET header'Cookie: securitylow; phpsessid1n3b0ma83kl75996udoiufuvc2' 0namelist. Но мы не нашли ни одного (из четырёх) паролей пользователя. Sudo yum install hydra то же, но в Red Hat или CentOS. Также программы брут-форсинга могут работать и со строками, отображающимися при успешном входе.